See blogi näitab:

- Kuidas installida Hashcat Kali Linuxi?

- Kuidas kasutada Hashcati Kali Linuxis?

- Boonusnõuanne: kuidas kasutada Kali sõnaloendeid paroolide murdmiseks

- Järeldus

Kuidas installida Hashcat Kali Linuxi?

Hashcat on eetiline häkkimistööriist, mida küberturvalisuse spetsialistid kasutavad paroolide murdmiseks. Räside purustamiseks või paroolideks teisendamiseks kasutab see jõhkrat jõudu ja paljusid muid räsimisalgoritme. Sel eesmärgil kasutab see erinevat tüüpi ründerežiime. Hashcat on Kali Linuxis eelinstallitud. Juhul, kui see pole Kalisse installitud, installige see alltoodud samme järgides.

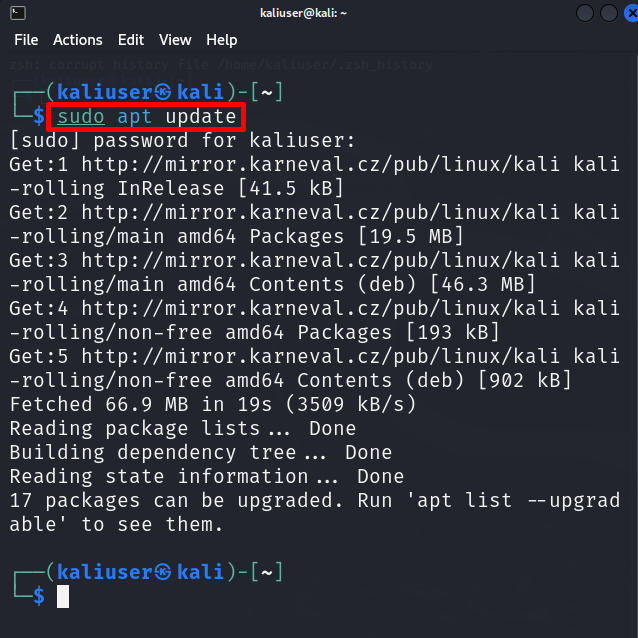

1. toiming: värskendage Kali

Esmalt värskendage Kali uusimale jooksvale väljalasele, kasutades ' sobiv värskendus 'käsk:

sudo sobiv värskendus

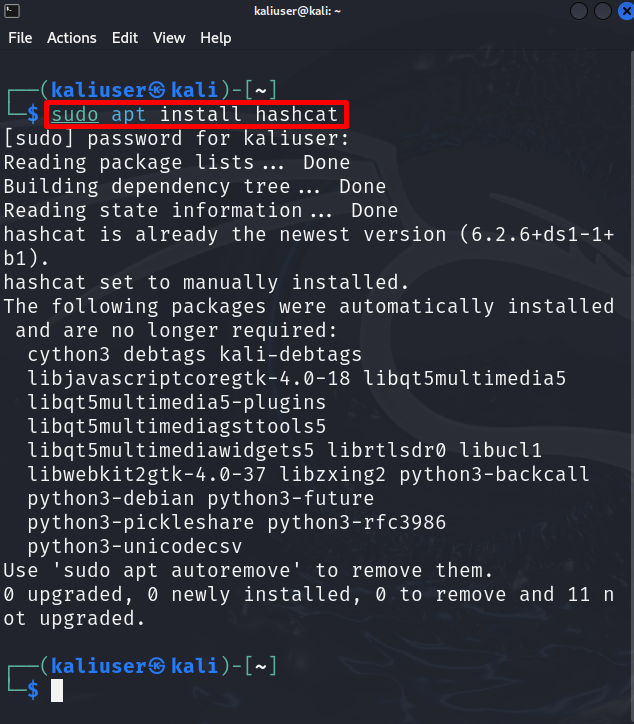

2. samm: installige Hashcat

Nüüd installige hashcati pakett Kalisse, kasutades ' apt install hashcat 'käsk:

sudo asjakohane installida hashcat

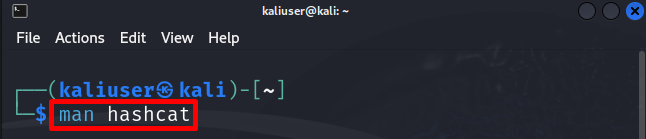

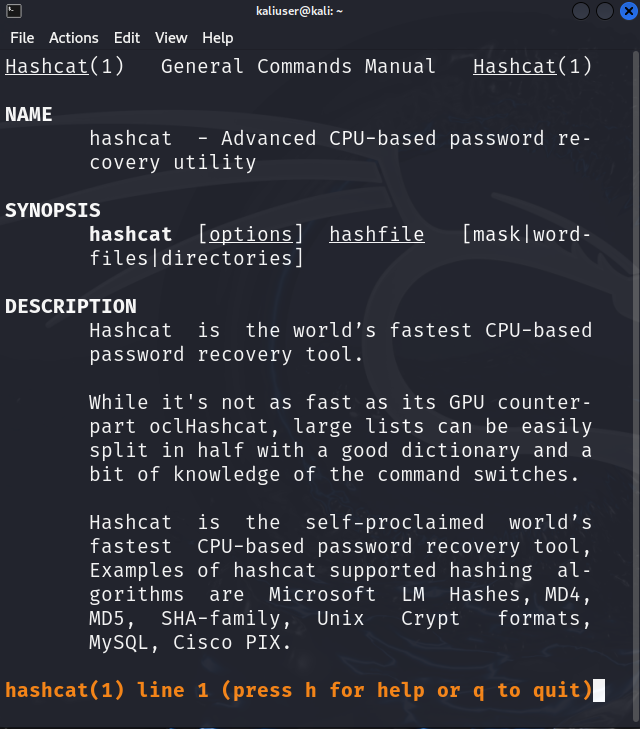

3. samm: kontrollige Hashcati juhendit

Räsimisalgoritmi koodi kontrollimiseks või hashcati ründerežiimide valimiseks kontrollige selle juhendit alloleva käsu abil:

mees hashcat

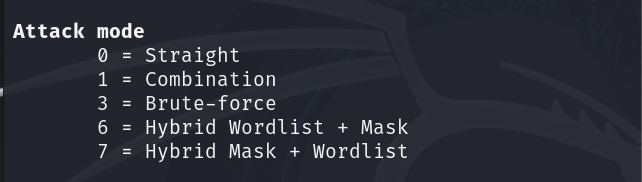

Ründerežiim

Siin näete, et hashcati tööriistas on saadaval erinevad ründerežiimid. Nende režiimide lühikirjeldus on järgmine:

- Otse: Proovige esitatud sõnaloendist parool lahti murda.

- Kombinatsioon: Proovige paroole murda, kombineerides sõnu mitmest sõnaloendist.

- Toores jõud: See rakendab toore jõu tehnikat ja proovib iga tegelast kaasasolevast märgistikust.

- Hübriidsõnaloend + mask: See ühendab sõnaloendi ja maski

- Hübriidmask + sõnaloend: See ühendab ka maski ja sõnaloendi.

- Ühingu rünnak: See kasutab vihjete kombinatsioone, mis on seotud konkreetse kasutaja parooli või väljaga, nagu kasutajanimi, mis tahes isiklik teave või failinimi:

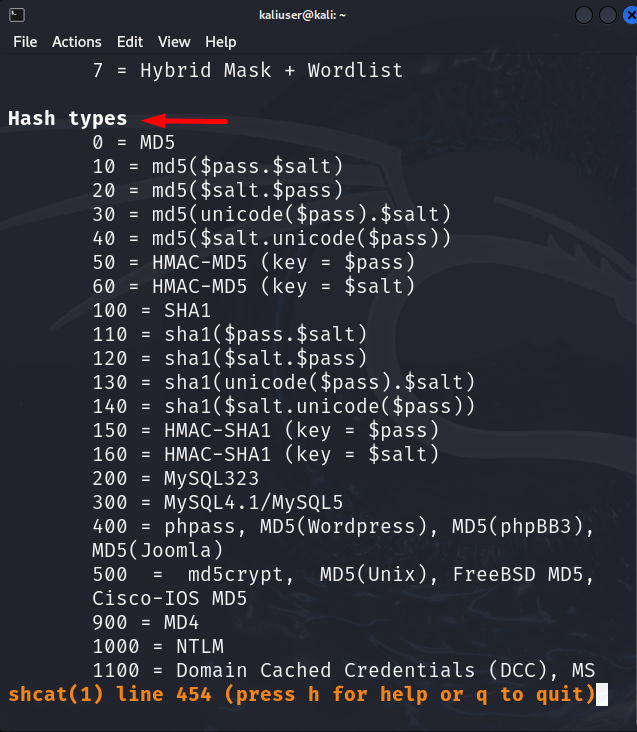

Räsitüübid

Räsitüübid, mida tuleb purustada, on toodud jaotises Räsitüübid. Räsitüübi koodi kasutatakse räsiparooli purustamiseks:

Kuidas kasutada Hashcati Kali Linuxis?

Hashcat kasutab Kali Linuxis CPU- ja GPU-krakkereid, mis murravad tõhusalt parooli pakutavatest räsidest. Kui kasutate Kali Linuxi virtuaalmasinas, ei saa te GPU-krakkereid täielikult kasutada. Kuid hashcat töötab hästi ka CPU režiimis. Hashcati kasutamiseks Kali süsteemis või Kali virtuaalmasinas peab kasutajal olema vähemalt 4–8 GB muutmälu.

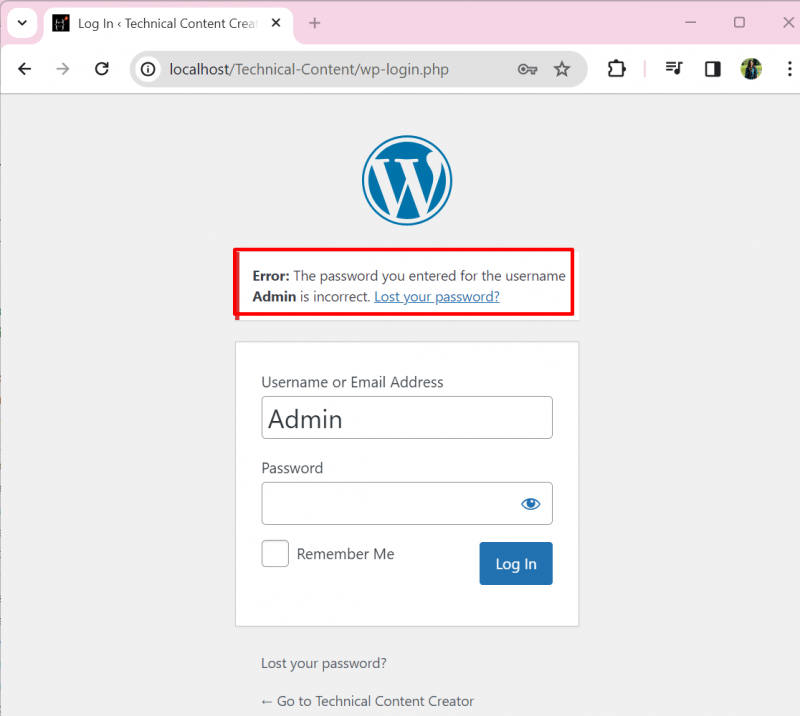

Proovime mõista Hashcati kasutamist paroolide häkkimiseks, võttes näite WordPressi veebisaidist. Oletame, et kasutaja unustab administraatori konto parooli ega pääse nüüd veebisaidi juhtpaneelile, nagu on näidatud allpool:

Nüüd kasutame WordPressi veebisaidi administraatori unustatud parooli taastamiseks hashcati tööriista. Õigeks demonstreerimiseks järgige allolevat protseduuri.

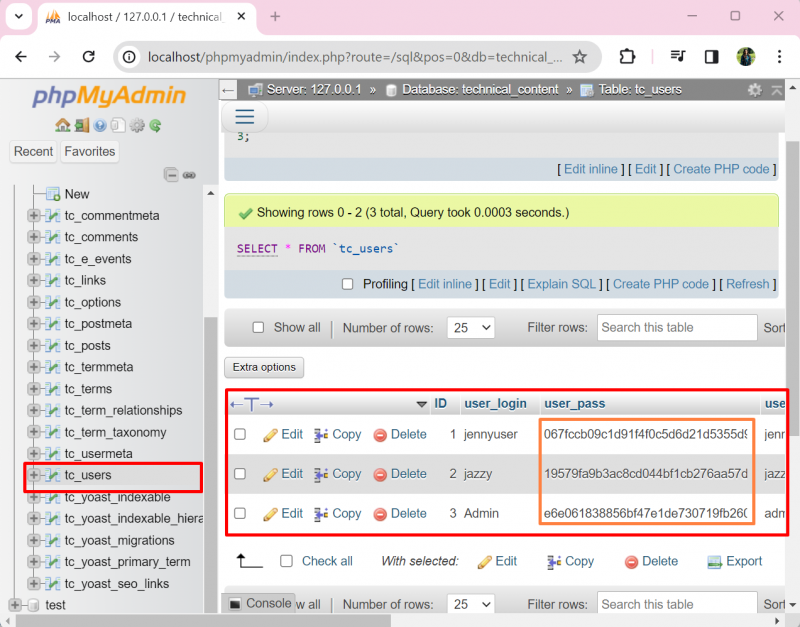

1. toiming: hankige räsitud parool

Administraatorikasutajatel on kindlasti juurdepääs WordPressi andmebaasile. Toome andmebaasist veebisaidi kasutajate krüptitud räsiparoolid:

2. samm: salvestage räsiparool tekstifaili

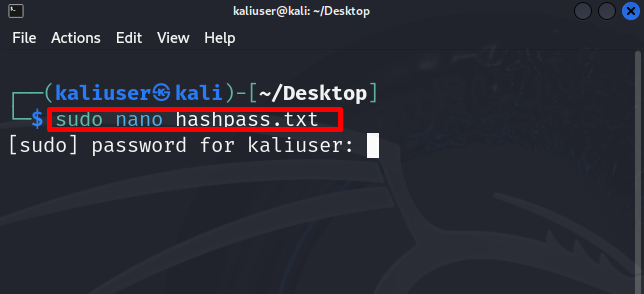

Järgmisena salvestage parooliräsid tekstifaili. Siin loome ' hashpass.txt ' faili jaotises ' Töölaud ” kataloogis nanoredaktoriga:

sudo nano hashpass.txt

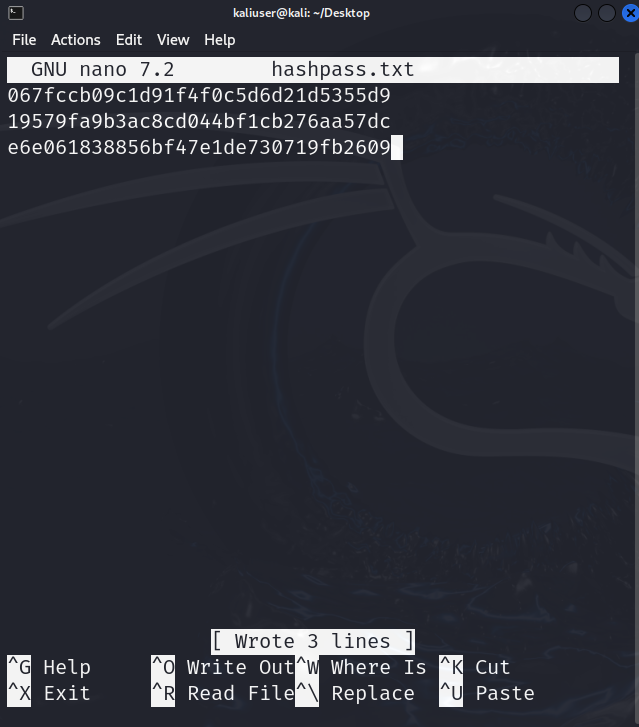

Salvestage parool, mis teisendatakse räsideks ' hashpass.txt ” faili. Demonstreerimiseks oleme salvestanud kolm parooli, mis on juba räsitud ' MD5 ” räsimise algoritm:

Faili salvestamiseks vajutage ' CTRL+S ” ja redaktori sulgemiseks kasutage „ CTRL+X ”.

3. samm: esitage sõnaloendi sõnastik

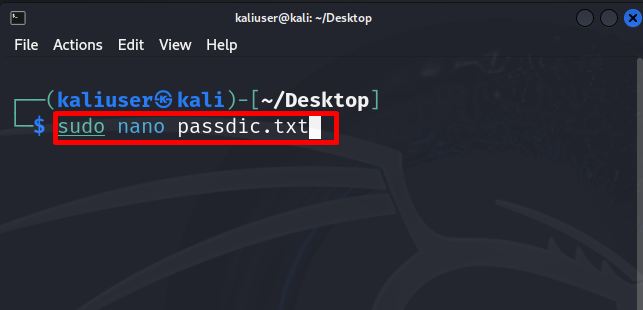

Järgmisena esitage sõnaloendi sõnastik, kust hashcat proovib sobitada sõnade räsisid antud parooliräsidega ' hashpass.txt ” faili. Demonstratsiooni jaoks koostame oma sõnaloendi, mis sisaldab 12 erinevat parooli:

sudo nano passdic.txt

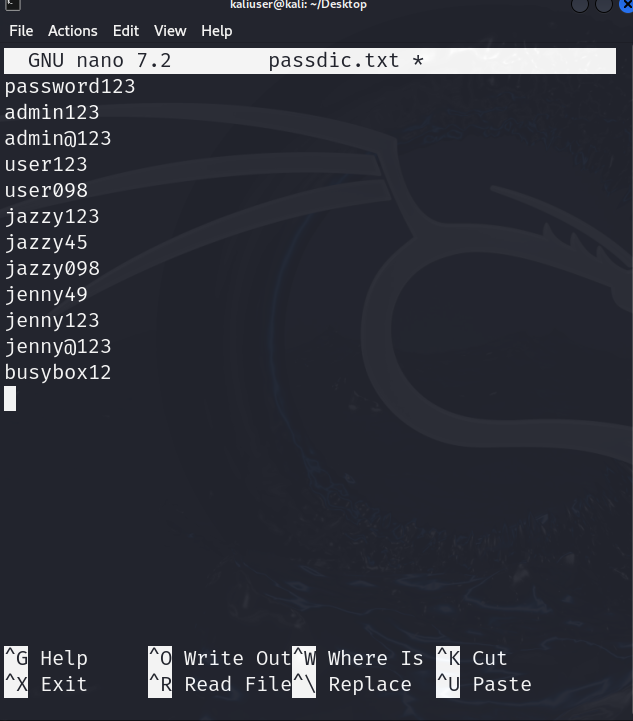

Siin oleme salvestanud erinevad paroolide kombinatsioonid oma ' passdic.txt ” sõnaloend. Kasutaja saab kasutada ka Kali pakutavat sõnaloendit, mida selgitatakse allolevas jaotises:

4. samm: purustage parool

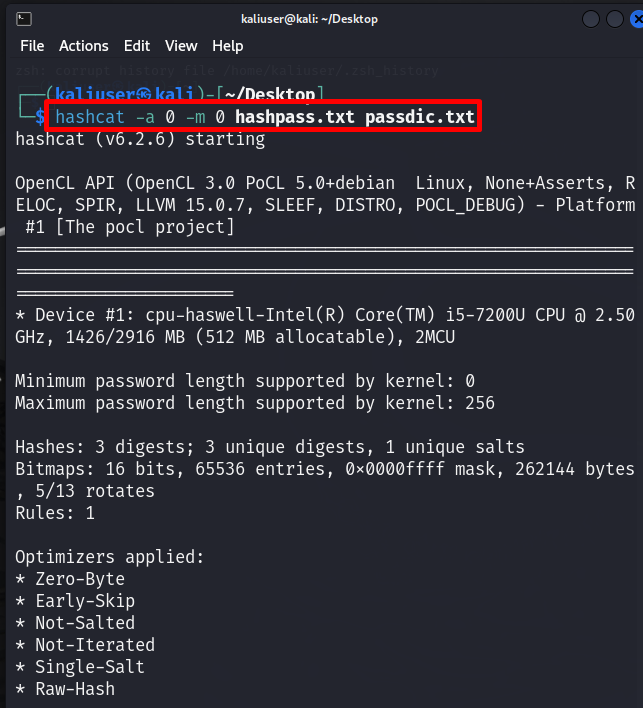

Nüüd murdke parool lahti, kasutades ' hashcat -a

Siin, ' -a 0 'tähendab, et oleme kasutanud' Sirge rünnaku režiim ” ja „ -m 0 ” tähendab, et me teisendame MD5 räsi paroolideks. Seega rakendame ' MD5 ' räsimise algoritm, et sobitada räsi ' hashpass.txt ” esitatud sõnaloendisse (passdic.txt):

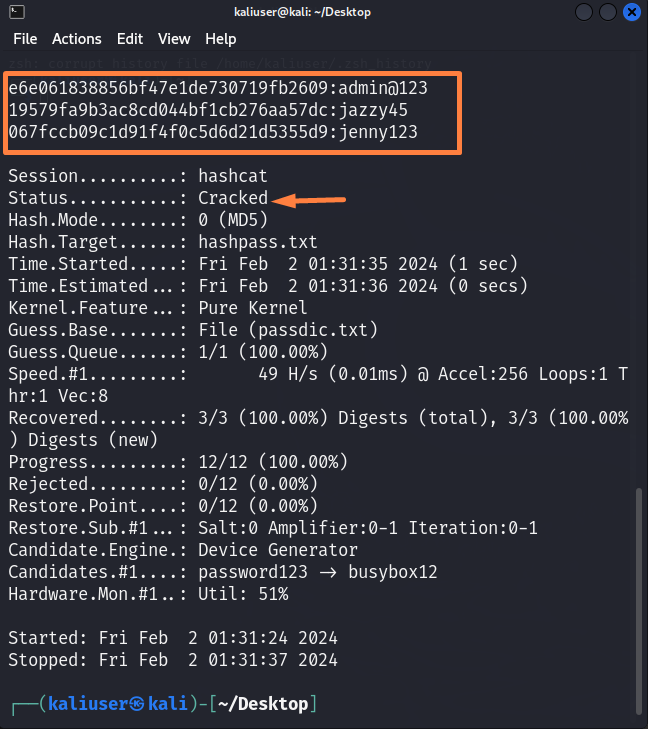

Siin näete, et oleme veebisaidi parooli esitatud parooliräsidest tõhusalt murdnud:

5. samm: kinnitamine

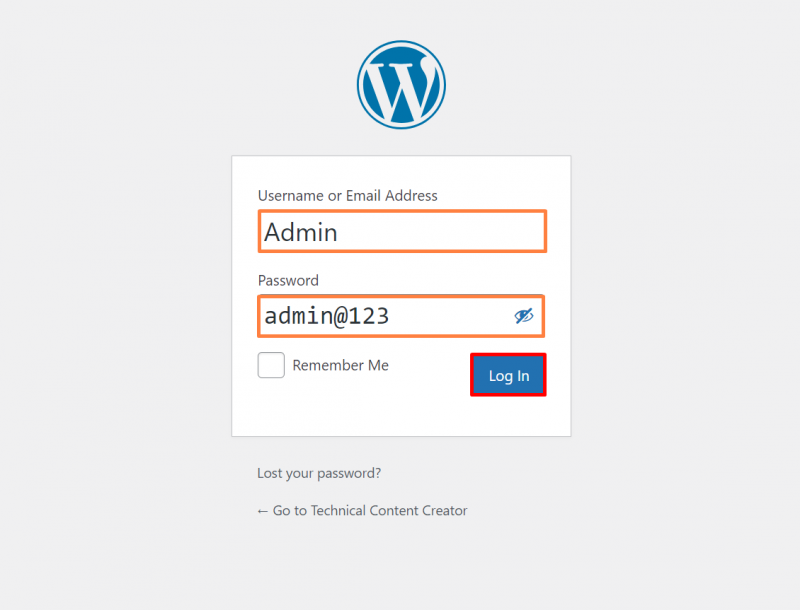

Kontrollimiseks proovime administraatori parooli ' admin@123 WordPressi veebisaidile pääsemiseks:

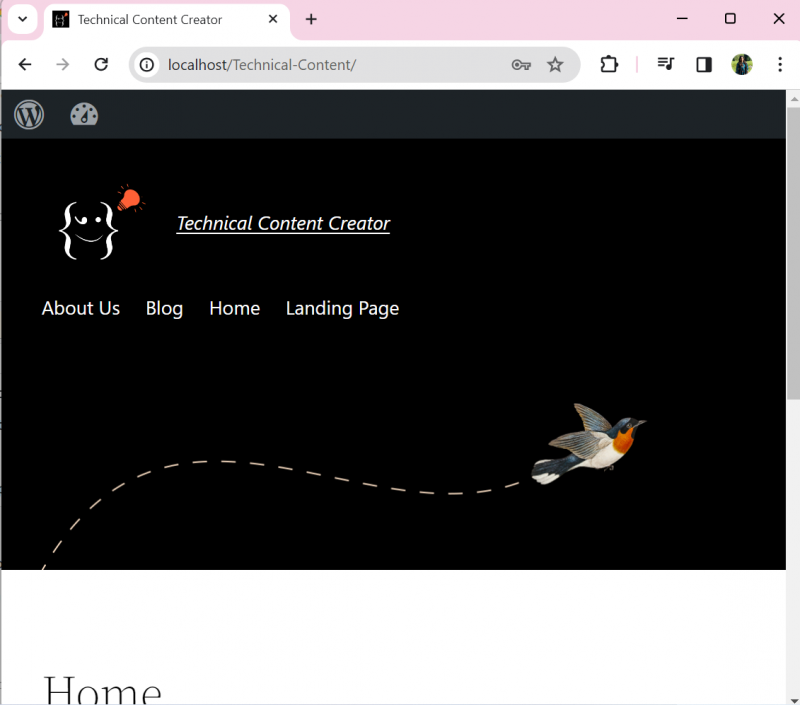

Siin näete, et oleme Kali hashcati tööriista abil unustatud parooli edukalt taastanud:

Boonusnõuanne: kuidas kasutada Kali sõnaloendeid paroolide murdmiseks

Kali Linux pakub ka eelinstallitud sõnaloendit, mida kasutatakse erinevat tüüpi paroolide purustamiseks. See sõnaloend sisaldab miljoneid sõnu ja paroolide kombinatsioone. Kali'i kasutamiseks rockyou.txt ' paroolimurdmise sõnaloend, järgige alltoodud samme.

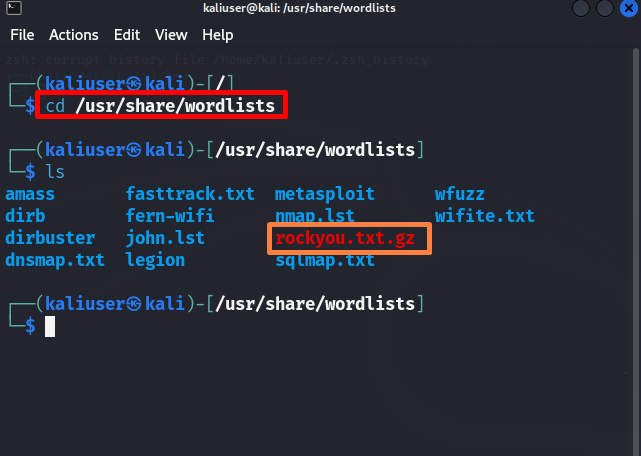

1. samm: avage sõnaloendite kataloog

Et avada ' sõnaloendid ” kataloogi, kasutage antud käsku:

cd / usr / jagada / sõnaloendidJärgmisena käivitage ' ls ', et vaadata kõiki Kali faile ja katalooge sõnaloendid ” kataloog. Siin on saadaval erinevat tüüpi paroolid või sõnaloendid. Tavaliste või sirgete paroolide (nt kasutajakonto paroolid) jälgimiseks võite kasutada rockyou.txt ” fail:

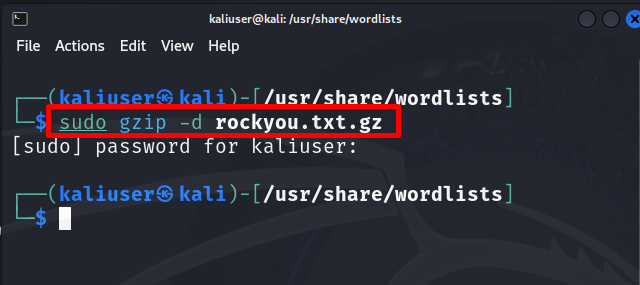

2. samm: pakkige lahti fail 'rockyou.txt.gz'.

Et kasutada ' rockyou.txt ' faili hashcati tööriistas, pakkige esmalt fail lahti, kasutades ' gzip -d rockyou.txt.gz ” käsk. See toiming võib nõuda sudo ” kasutajaõigused:

sudo gzip -d rockyou.txt.gz

3. samm: purustage parool

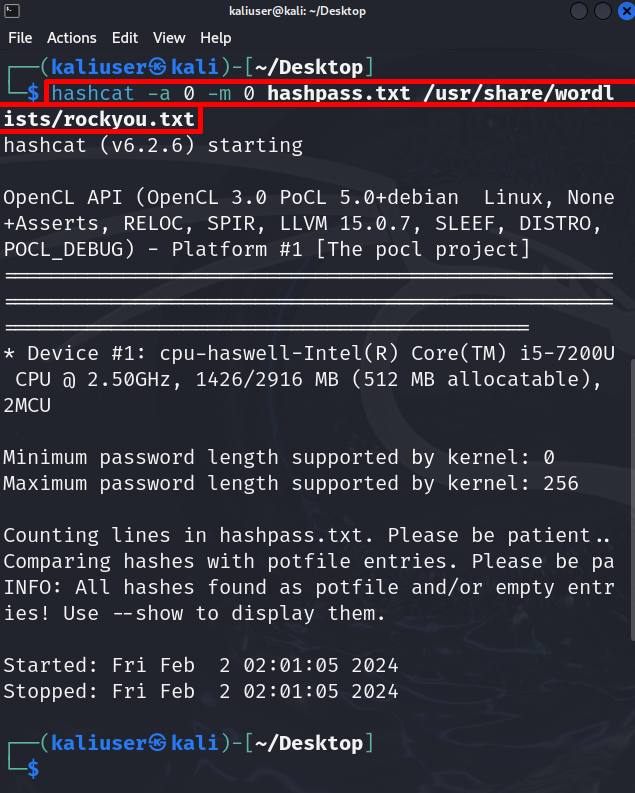

Nüüd kasutage parooli purustamiseks käsku hashcat.

hashcat -a 0 -m 0 hashpass.txt / usr / jagada / sõnaloendid / rockyou.txtSiin näete, et seekord oleme kasutanud rockyou.txt ” faili isikliku sõnaloendi asemel:

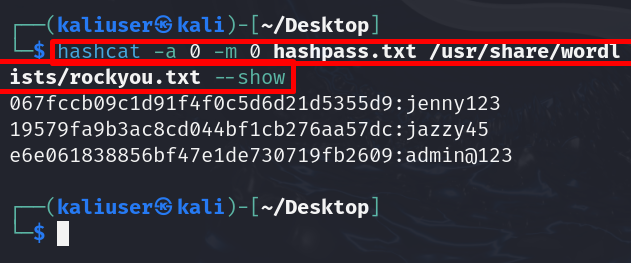

Ülaltoodud väljundis näete, et räsi on leitud, kuid neid ei saa vaadata. Räside vaatamiseks lisage lihtsalt ' - näita ” suvand hashcat käsus:

hashcat -a 0 -m 0 hashpass.txt / usr / jagada / sõnaloendid / rockyou.txt -- näita

Oleme arutanud, kuidas Kali Linuxis hashcati kasutada.

Järeldus

Kali Linuxis hashcat-tööriista kasutamiseks salvestage esmalt paroolid, mis teisendati räsidesse ' .txt ” tekstifail. Pärast seda sobitage parooliräsid sõnaloendi tekstifailiga, näiteks Kali sõnaloendifailiga ' rockyou.txt ” faili. Selleks kasutage lihtsalt ' hashcat -a