Vaikimisi kasutab Let’s Encrypt omandiõiguse kinnitamiseks väljakutset HTTP-01. HTTP-01 väljakutse asetab faili teie veebiserveri Webrooti ja kasutab faili toomiseks veebiserveri DNS-nime. Kui faili saab Internetist alla laadida, kontrollitakse domeeninime volitusi ja väljastatakse SSL-sertifikaat. See sobib enamikule serveritele ja kodukasutajatele, kes saavad endale lubada oma Interneti-teenuse pakkuja (ISP) avaliku IP-aadressi.

Aga mis siis, kui soovite kasutada Let’s Encrypt SSL-sertifikaate oma koduvõrgu või privaat-/sisevõrgu domeeninimede jaoks? Enamikus koduvõrkudes on Let’s Encrypt SSL-sertifikaadi saamine väljakutse, sest tõenäoliselt ei anna teie Interneti-teenuse pakkuja teile avalikku IP-aadressi. Seega ei saa te Let’s Encrypt HTTP-01 väljakutset läbida (kuna teie arvutitele/serveritele pole Internetist juurdepääs).

Sel juhul saate oma kodu-/sisevõrgu SSL-sertifikaatide hankimiseks kasutada väljakutset Let’s Encrypt DNS-01. Selle meetodi puhul lisab Let’s Encrypt DNS-i TXT-kirje teie DNS-serveri alamdomeenile _acme-challenge.yourdomain.xyz ja kontrollib, kas DNS-i TXT-kirje on Internetist saadaval. Kui TXT-kirje kattub, olete domeeni omanikuna kinnitatud ja Let’s Encrypt väljastab SSL-sertifikaadi.

Let’s Encrypt DNS-01 väljakutse toimimiseks ja SSL-sertifikaadi automaatseks uuendamiseks peate kasutama DNS-teenuse pakkujat (nt CloudFlare, DigitalOcean), mis paljastab API, mida saab kasutada DNS-serveris TXT-kirjete lisamiseks/eemaldamiseks.

Kui teie DNS-i registripidaja (kus te domeeninime registreerisite) ei toeta selliseid teenuseid, võite kasutada kolmanda osapoole DNS-teenuse pakkujat. Kõik, mida pead tegema, on muuta oma domeeni DNS-nimeserveri aadress oma DNS-registripidaja DNS-serverist soovitud kolmanda osapoole DNS-teenuse pakkuja DNS-nimeserveri aadressiks.

Sisu teema:

- DNS-i pakkujate loend, mis integreeruvad hõlpsalt funktsiooniga Let’s Encrypt DNS Validation

- Krüpteerime ACME klientide loend

- DNS-i nimeserveri muutmine domeeni registripidaja kaudu

- DNS-01 valideerimise eelised

- DNS-01 valideerimise miinused

- Järeldus

- Viited

DNS-i pakkujate loend, mis integreeruvad hõlpsalt funktsiooniga Let’s Encrypt DNS Validation

Let’s Encrypt kogukond koostas a DNS-i pakkujate loend mis paljastavad mingisuguse API, mis lisab/eemaldab automaatselt DNS-kirjeid, et Let’s Encrypti kliendid saaksid domeeninimesid valideerida ja SSL-sertifikaate väljastada.

DNS-i pakkujate loendi, kes integreeruvad hõlpsalt Let’s Encrypt DNS-i valideerimisega, leiate aadressilt see link .

Krüpteerime ACME klientide loend

Let’s Encrypt kliente nimetatakse ka ACME klientideks. ACME tähistab automaatset sertifikaatide halduskeskkonda. ACME on protokoll arvuti/serveri ja sertifitseerimisasutuse vahelise suhtluse automatiseerimiseks (st Let’s Encrypt).

Kõige populaarsemad Let’s Encrypt ACME kliendid on:

DNS-i nimeserveri muutmine domeeni registripidaja kaudu

Kui teie domeeniregistripidaja ei ole nende DNS-i pakkujate loendis, mis on hõlpsasti Let’s Encryptiga integreeritavad, võite kasutada CloudFlare'i või muid kolmanda osapoole DNS-teenuse pakkujaid. Kõik, mida pead tegema, on muuta oma domeeni DNS-nimeserver oma domeeni registripidaja armatuurlaualt selle kolmanda osapoole DNS-teenuse pakkuja DNS-nimeserveriks, mida soovite kasutada.

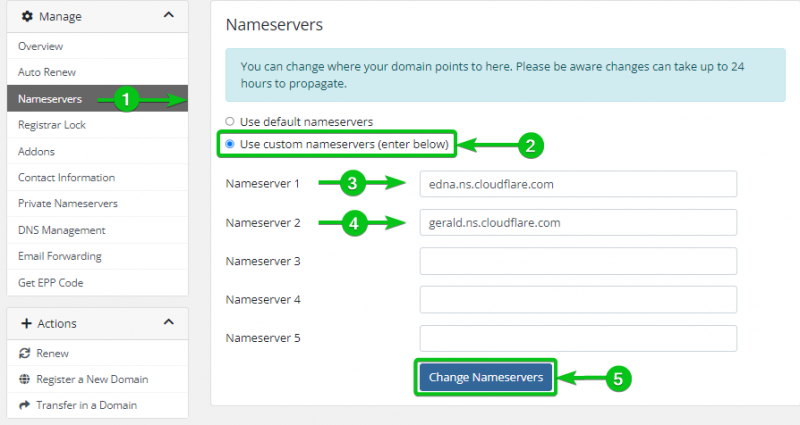

Näitasime teile ühe meie domeeni DNS-nimeserveri (CloudFlare'i DNS-serveriks) muutmise protsessi meie domeeniregistripidaja armatuurlaual/veebisaidil (kus me oma domeeninime registreerisime) järgmisel ekraanipildil. Protsess peaks teie domeeniregistripidaja puhul olema sarnane. Lisateabe saamiseks lugege oma domeeni registripidaja dokumentatsiooni või võtke temaga ühendust.

DNS-01 valideerimise eelised

Let’s Encrypti DNS-01 valideerimise eelised on järgmised:

- See ei nõua avalikku/interneti ligipääsetavat IP-aadressi ega veebiserverit.

- Saate seda kasutada metamärgiga domeeninimede (nt *.nodekite.com, *.linuxhint.com) SSL-sertifikaatide väljastamiseks.

- See töötab hästi mitme veebiserveri jaoks.

DNS-01 valideerimise miinused

Kuigi Let’s Encrypt DNS-01 valideerimisel on palju eeliseid, on sellel ka mõningaid puudusi:

- DNS-01 valideerimise toimimiseks peate oma DNS-teenuse pakkuja API-võtit/märki hoidma serveris, mida Let’s Encrypti klient kasutab DNS-01 valideerimiseks DNS-serveris TXT-kirje loomiseks. Kuna API võtit/luba hoitakse serveris, on serveri häkkimise korral võimalik, et API võti/luba satub ohtu.

- Pärast seda, kui Let’s Encrypt klient lisab DNS-serverisse TXT-kirje, kulub muudatuste levitamine teistele DNS-i nimeserveritele kogu maailmas veidi aega. Let’s Encrypti klient peab domeeni omandiõiguse kontrollimiseks ootama, kuni muudatused levivad levinud DNS-i nimeserveritesse kogu maailmas. Kui teie DNS-i teenusepakkuja ei paku API-s DNS-i levimisaega, ei tea Let’s Encrypt klient, kui kaua oodata DNS-i muudatuste levimist teistele nimeserveritele üle maailma. Sel juhul võib DNS-i valideerimine aeguda ja Let’s Encrypt ei pruugi SSL-sertifikaati väljastada.

Järeldus

Selles artiklis arutasime väljakutset Let’s Encrypt DNS-01 ja miks kasutada seda domeeninime omandiõiguse kontrollimiseks HTTP-01 vaikeväljakutse asemel. Arutasime ka Let’s Encrypt DNS-01 väljakutse läbimise nõudeid, et saada Let’s Encrypt SSL sertifikaat. Loetlesime DNS-teenuse pakkujad, kes integreeruvad hästi Let’s Encryptiga, samuti Let’s Encrypt ACME-kliendid, mida saate kasutada DNS-i valideerimiseks oma arvutist/serverist. Lõpuks arutasime Let’s Encrypt DNS-i valideerimise eeliseid ja puudusi.

Viited:

- Väljakutse tüübid – krüpteerime

- DNS-i pakkujad, kes integreeruvad hõlpsalt teenusega Let’s Encrypt DNS validation – Issuance Tech – Let’s Encrypt Community Support

- Automaatne sertifikaatide halduskeskkond – Vikipeedia

- Certbot

- GitHub – acmesh-official/acme.sh: puhas Unixi kestaskript, mis rakendab ACME kliendiprotokolli

- Paigaldamine :: Krüpteerime Go-s kirjutatud kliendi ja ACME teeki.

- Avaleht – Posh-ACME