SSH- või Secure Shelli protokolli kasutatakse masinasse kauglogimiseks ja kaugmasinas käskude käivitamiseks. SSH-protokolli abil edastatavad andmed krüpteeritakse spetsiaalsete algoritmidega, mis muudab SSH turvalisemaks kui Telnet. Põhimõtteliselt on OpenSSH tööriist, mis seda protokolli rakendab.

Mida me katame?

Selles juhendis uurime OpenSSH-serveri konfiguratsioonifaili erinevaid aspekte. Alustame kohe.

OpenSSH konfiguratsioonifailid

Nii OpenSSH-kliendi kui ka serveri jaoks on mõned põhifailid. Sellel on kahte tüüpi konfiguratsioonifaile:

1. Kliendi poolega seotud failid: Üks failidest on ssh_config. See on kogu süsteemi hõlmav konfiguratsioonifail. See fail asub aadressil /etc/ssh/ssh_config.

Teine fail on config, mis on kasutajaspetsiifiline konfiguratsioonifail, mis asub aadressil $HOME/.ssh/config.

Hosti SSH-programm võtab konfiguratsiooni kas nendest failidest või käsurea liidese kaudu. Eelnevalt mainitud failide puhul on süsteemiülesel konfiguratsioonifailil, milleks on ssh_config, prioriteet kasutajaspetsiifilise konfiguratsioonifaili ees.

2. sshd_config: see on seotud serveri poolega. OpenSSH-server loeb seda faili käivitamisel.

Uurides sshd Konfiguratsioonifail

Sshd konfiguratsioonifail sisaldab palju direktiive, mida saab ka kohandada. Vaatame selle faili vaikepaigutust:

$ kass / jne / ssh / sshd_config

# See on kogu süsteemi hõlmav sshd-serveri konfiguratsioonifail. Vaata

Lisateabe saamiseks # sshd_config(5).

Port 222Kuulamisaadress 0.0.0.0

Kuula aadress ::

HostKey / jne / ssh / ssh_host_key

ServerKeyBits 768

LoginGraceTime 600

KeyRegenerationInterval 3600

PermitRootLogin jah

IgnoreeriRhostid jah

Ranged režiimid jah

X11Edastamise nr

AllowTcpForwarding nr

luba TTY nr

X11Ekraani nihe 10

PrintMotd jah

Elus hoidma jah

SyslogFacility AUTH

LogiLevel INFO

RhostsAuthentication nr

RhostsRSAAutentimise nr

RSAA autentimine jah

Parooli autentimine jah

AllowEmptyPasswords nr

CheckMail nr

Iga rida, mis algab tähega #, loetakse kommentaariks. Uurime mõnda antud parameetrit:

1. Sadama käskkiri määrab pordi numbri. See on pordi number, millel sshd kuulab seoseid. Selle pordi vaikeväärtus on 22, mis on standardne. Kuid meie puhul muutsime selle 222-ks.

Samuti saame määrata rohkem kui ühe pordidirektiivi. Nii saame sshd-ühenduste kuulamiseks kasutada mitut porti.

2. ListenAddress sisaldab kuulamise IP-aadressi. Vaikimisi toiming on kuulata kõiki IP-aadresse, mis on serveriga seotud. Pange tähele ka seda, et pordi direktiiv peab järgnema ListenAddressi direktiivile.

3. Privaatse RSA hostivõtme faili täielik tee on määratud HostKey direktiiviga. Eelmisel juhul on tee /etc/ssh/ssh_host_key .

4. Direktiiv PermitRootLogin lubab sshd juurlogimist, kui selle väärtuseks on määratud jah. Selle väärtuseks tuleks määrata ei, välja arvatud juhul, kui faile hosts.allow ja hosts.deny kasutatakse sshd-juurdepääsu piiramiseks.

5. Direktiiv X11Forwarding lubab X Window System edasisaatmist, kui see on seatud jah.

6. Milline Syslogi rajatis see on sshd tuleks kasutada on määratud SyslogFacility direktiivi abil. Jätke vaikeväärtus nagu see on.

7. Syslogi logimise tase määratakse LogLevel direktiivi abil.

Muutes sshd Port

Vaikimisi on sshd või OpenSSH-serveri deemon kasutab TCP-protokolli porti 22. Testimiskeskkonnas on soovitatav muuta see pordi number mõne muu väärtuse vastu. See tagab meile, et serveri ühenduvus on kogu aeg saadaval.

Samuti on hea tava kontrollida uue sshd_config-faili konfiguratsiooni süntaksit enne selle kasutamist, olenemata sellest, millises pordis see töötab. Süntaksi kontrollimiseks saame kasutada järgmist käsku:

$ sshd -t

Samuti on oluline märkida, et ainult juurkasutaja peaks saama seda faili lugeda ja sellele kirjutada. See tähendab, et kui konfiguratsioonifail sshd_config on korralikult kaitstud, vajab eelmise käsu käitamine juurõigust.

Kui eelmise süntaksi kontrollimise käsu käivitamisel väljundit ei kuvata, tähendab see, et failiga on kõik korras.

Vaikimisi konfiguratsioonifaili ja pordi muutmine

Mõnel juhul tahame käivitada uue eksemplari sshd teises sadamas. Põhjuseks võib olla see, et port 22 on juba kasutusel või selle pordi muutmisel tootmiskeskkonnas võib esineda riske. Seda tüüpi olukordades saame luua oma serveri jaoks alternatiivse konfiguratsioonifaili.

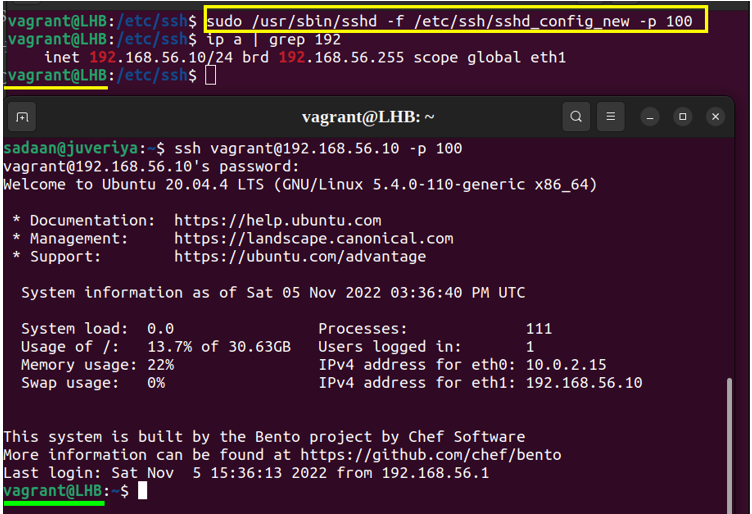

Loome uue sshd_config faili nimega sshd_config_new. Seda faili võidakse kasutada mõne erinevate serveriparameetrite jaoks. Nüüd täpsustame seda faili, mida käsitletakse uue serveri konfiguratsioonifailina pordis number 100:

$ sudo / usr / sbin / sshd -f / jne / ssh / sshd_config_new -lk 100

Sshd deemon kuulab nüüd porti 100. Saame kasutada mis tahes pordi väärtust, kuid mitte seda, mis on juba kasutusel.

Nüüd kontrollime, kas meie uus port töötab soovitud viisil. Selleks peame kasutama ssh-kliendiprogrammi ja käivitama järgmise käsu:

$ / usr / prügikast / ssh -lk 100 < ip serverist >

Valik '-p' määrab kaugserveris kasutatava pordi 100. Kui testime kohapeal, saame kohaliku hosti IP-na kasutada serveri IP-d:

OpenSSH konfiguratsiooni tõrkeotsing

Mõnikord ei tööta meie server soovitud viisil. Sellistel juhtudel saame OpenSSH-serveri konfiguratsiooni tõrkeotsinguks kasutada lippu '-d'. Lippu '-d' kasutades lülitub server silumisrežiimi ja tegeleb ainult ühe ühendusega.

Silumisrežiimis toodetav väljund on paljusõnaline. Silumistaseme tõstmiseks saame kasutada rohkem lippe “-d”. Käivitame oma serveris silumiskäsku, kasutades uut konfiguratsioonifaili:

$ / usr / sbin / sshd -d -lk 100 -f / jne / ssh / sshd_config_new

Eelmise käsu väljund logib syslogd AUTH-võimaluse kasutamise asemel stderri.

Järeldus

OpenSSH deemon või sshd on paljude haldusinfrastruktuuride oluline osa. Sellisena nõuab see optimaalseks tööks selle haldamiseks teadmisi. Selles artiklis õppisime tundma OpenSSH-serveri konfiguratsioonifaili, näiteks sshd_config.